1. Introduktion til Fortinet VPN

Fortinet VPN skaber sikre, krypterede forbindelser mellem fjernbrugere og virksomhedens netværk. Med FortiClient og FortiGate får du en samlet løsning, der dækker alt fra enkel fjernadgang til komplekse site-to-site-tunneller. I denne artikel dækker vi:

✅ Fortinet VPN konfiguration

✅ FortiClient SSL-VPN guide

✅ IPsec site-to-site FortiGate

✅ Split-tunneling FortiClient Windows 10

✅ Fortinet VPN fejlfinding

✅ FortiGate SSL-VPN portal

✅ FortiClient remote access setup

2. Fortinet VPN konfiguration

En solid Fortinet VPN konfiguration starter med den rette planlægning af IP-subnets, autentificeringsmetoder og sikkerhedspolicies. Følg disse trin:

- Planlæg subnets: Definér et separat VPN-subnet (f.eks. 10.8.0.0/24) for at undgå overlap.

- Brugerautentificering: Vælg mellem lokal brugerdatabase, RADIUS, LDAP eller integration med Azure AD.

- Krypteringsprotokoller: Anvend AES-256, IKEv2 og SHA-256 for optimal sikkerhed.

- Firewall-policies: Opret en politik, der tillader trafik fra VPN-interfacet til LAN-interfacet med nødvendige services.

3. FortiClient SSL-VPN guide

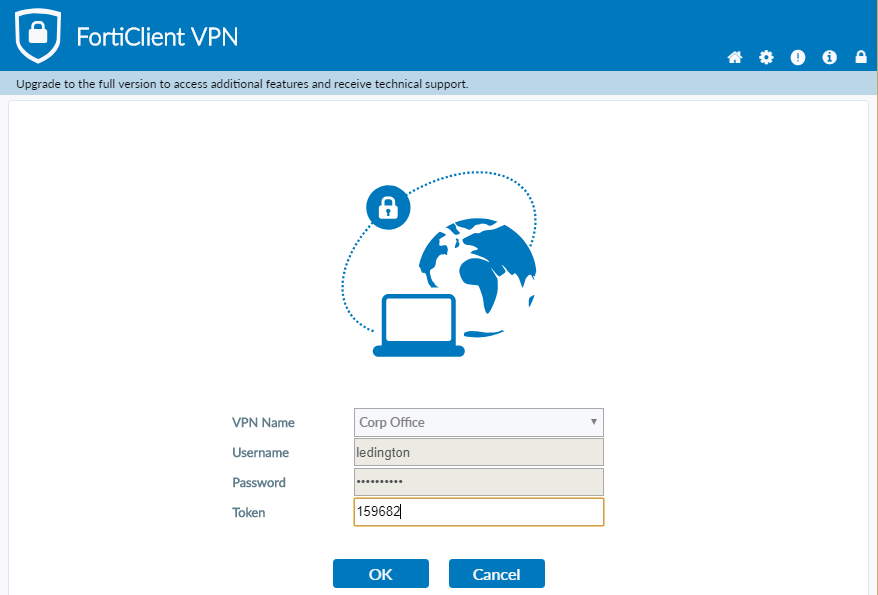

FortiClient SSL-VPN guide hjælper dig til at opsætte klienten på Windows, macOS eller mobile enheder:

- Download & installer: Hent seneste FortiClient fra Fortinets hjemmeside.

- Konfiguration:

- Åbn FortiClient → Remote Access → Configure VPN.

- Vælg SSL-VPN, udfyld “Connection Name”, “Remote Gateway” (fx vpn.ditfirma.dk) og port (standard 10443).

- Avancerede indstillinger:

- Aktivér split-tunneling for at sende kun intern trafik gennem VPN.

- Importér virksomhedens CA-certifikat under Certificates for at undgå browseradvarsler.

- Opret forbindelse: Indtast brugernavn/kodeord (og evt. token/MFA), klik Connect, og tjek, at du har fået en IP i VPN-subnettet.

2C Networks og Fortinet anbefaler, at man overvejer at skifte fra SSL-VPN til IPsec site-to-site. Se eventuelt Fortinets guide her.

4. IPsec site-to-site FortiGate

Med IPsec site-to-site FortiGate kan du forbinde to eller flere kontorer sikkert:

- Phase 1 (IKE)

- VPN → IPsec Tunnels → Create New → Custom.

- Udfyld navn, remote gateway-IP, pre-shared key, IKEv2, AES256 og SHA256.

- Phase 2 (IPsec)

- Definér lokale og fjerne subnets (fx 192.168.1.0/24 ↔ 192.168.2.0/24).

- Vælg AES256/SHA256, aktivér replay-detektion.

- Firewall-policies & routing

- Tillad trafik mellem VPN-interfacet og LAN.

- Opret statiske ruter om nødvendigt.

- Test & monitorer

- Brug VPN Monitor til at tjekke tunnel-status, og ping mellem netværkene for bekræftelse.

5. Split-tunneling FortiClient Windows 10

Split-tunneling FortiClient Windows 10 giver bedre performance og reduceret båndbreddeforbrug på fjernforbindelser:

- Under Remote Access → Configure VPN → Advanced Settings aktiveres Split-tunneling.

- Angiv de subnets, der skal routes gennem VPN (fx 10.0.0.0/8), mens øvrig trafik går via brugerens lokale internetforbindelse.

- Sørg for, at DNS-indstillinger peger på virksomhedens DNS-servere for interne navneopløsninger.

6. Fortinet VPN fejlfinding

Når du støder på problemer med din Fortinet VPN fejlfinding, er her de mest almindelige scenarier:

| Fejl | Mulig årsag | Løsning |

|---|---|---|

| Phase 1 negotiation failed | PSK mismatch, forkert IP, IKE-parametre | Verificér PSK, gateway-IP og IKE-indstillinger |

| Tunnel går ned efter kort tid | Keepalive- eller DPD-problemer | Justér Dead Peer Detection (DPD)-indstillinger |

| SSL-VPN portal virker ikke | Manglende certifikat eller portblokering | Importér CA-certifikat, tjek firewal rules |

| Ingen routing til interne net | Fejl i phase 2 selectors eller routing | Korrekt subnet-definition & statisk rute |

7. FortiGate SSL-VPN portal

FortiGate SSL-VPN portal giver brugerne en browserbaseret gateway:

- Konfiguration: VPN → SSL-VPN Portals → Create New.

- Vælg Tunnel Mode eller Web Mode, og tilføj tilknyttede adresser, bookmarks og tjenester.

- Tildel portalen til en SSL-VPN policy under VPN → SSL-VPN Settings.

- Brugere logger ind via

https://<FortiGate-IP>:10443/remote/login.

8. FortiClient remote access setup

For et komplet FortiClient remote access setup inkluderer du:

- VPN-profil i FortiClient: SSL-VPN/IPsec indstillinger som beskrevet.

- Autentificering: Aktivér MFA (FortiToken, RADIUS eller TOTP).

- Endpoint Compliance: Konfigurer Host Checker til at validere antivirus, system-patches eller disk-encryption før adgang.

- Opdateringer og support: Opsæt automatisk opdatering af FortiClient via FortiManager eller WSUS.

Hvordan kan vi hjælpe?

Hos 2C Networks stræber vi altid efter at være et Fortinet Powerhouse, og vores dedikation til Business Models, Specialiseringer, Services og Certificeringer er enestående i branchen.

Vil du høre mere om, hvordan vi kan styrke din virksomheds sikkerhed med markedets bedste Fortinet-løsninger?

📞 +45 88 13 60 10

📧 info@2cnetworks.dk